- Introdução

- Instalação

- Configuração Interfaces de Rede Ips

- Configuração de Firewall/Regras

- Servidor DHCP no PfSense

- VPN no PfSense

- Monitoramento da Redes

- Backups e Atualizações

Introdução

O pfSense é uma solução de firewall e roteador de código aberto baseada no sistema operacional FreeBSD, conhecida por sua robustez e confiabilidade.

Lançado em 2004, o pfSense tem evoluído continuamente, oferecendo uma versão gratuita e uma versão paga, que inclui suporte comercial e recursos adicionais.

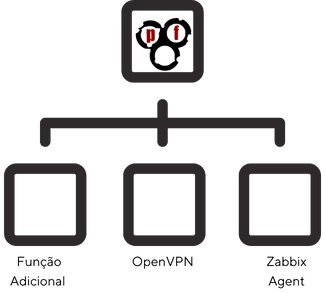

Uma das suas maiores vantagens é a estrutura modular, permitindo que usuários adicionem funcionalidades conforme necessário, como VPN, balanceamento de carga e detecção de intrusões.

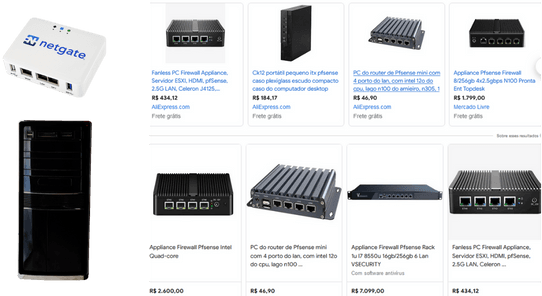

O pfSense pode ser instalado em uma variedade de dispositivos, desde computadores pessoais até appliances dedicados, tornando-o uma escolha flexível para diferentes necessidades de rede.

Ele é amplamente utilizado por empresas de todos os tamanhos e até mesmo por usuários domésticos devido à sua capacidade de fornecer segurança de nível empresarial sem os custos associados a soluções comerciais.

O diferencial do pfSense está na sua comunidade ativa, extensa documentação, e a capacidade de ser altamente configurável, permitindo que ele se adapte a uma ampla gama de ambientes de rede.

Aqui vamos ver sua instalação e configurações mais relevantes.

Instalação Sobre a Instalação

Aqui vamos iniciar o processo de baixar e instalar o Pfsense em uma máquina virtual (VirtualBox), mas poderia ser em uma máquina real, um computador dedicado ao Pfsense.

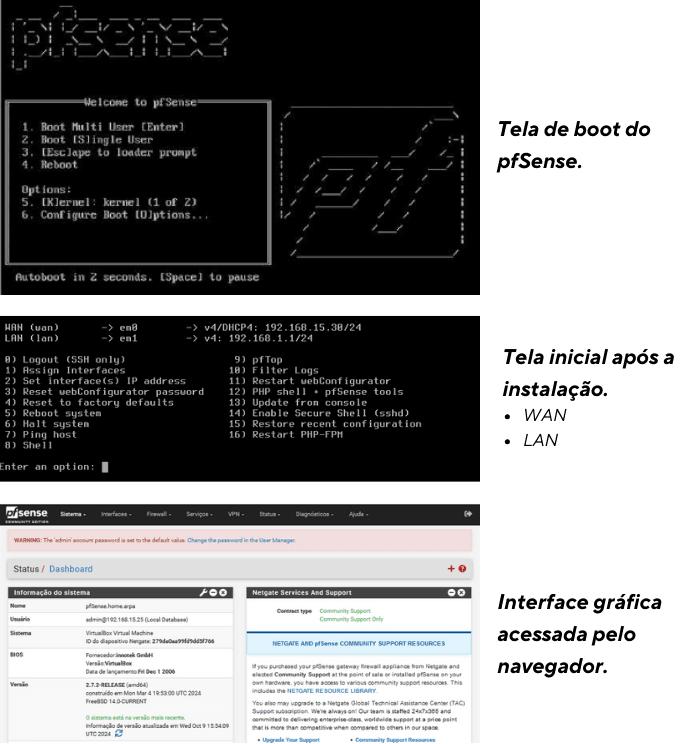

Essas são as 3 telas principais que vamos ver nesse processo.

Passo 1:

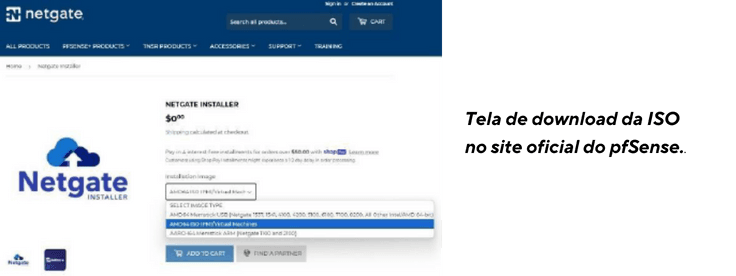

- Acesse o site oficial do PfSense, baixe a ISO mais recente.

- Baixar a imagem ISO.

Passo 2:

- Crie uma máquina virtual nova no VirtualBox

- Defina o nome “pfSense”

- Selecionar o diretório que baixamos a ISO.

- Em “Tipo” iremos selecione BSD, que é o sistema operacional do pfSense. Versão selecione FreeBSD (64-bit).

Passo 3:

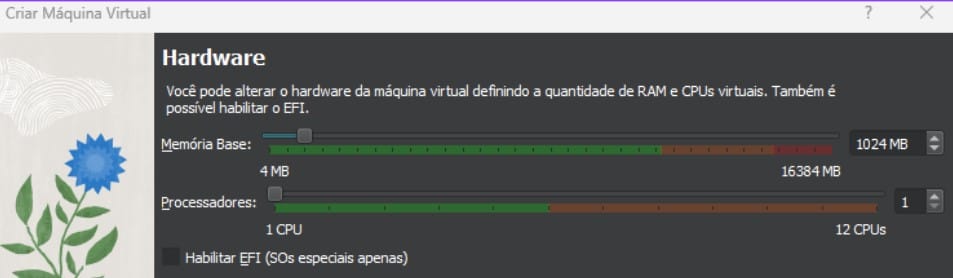

Na próxima etapa é definido a quantidade de memória e CPU destinados à essa máquina. Naturalmente uma maquina de pfSense consegue desempenhar bem com poucos recursos.

A nível de LAB definiremos.

- 1GB de RAM

- 1 CPU.

Parte 4:

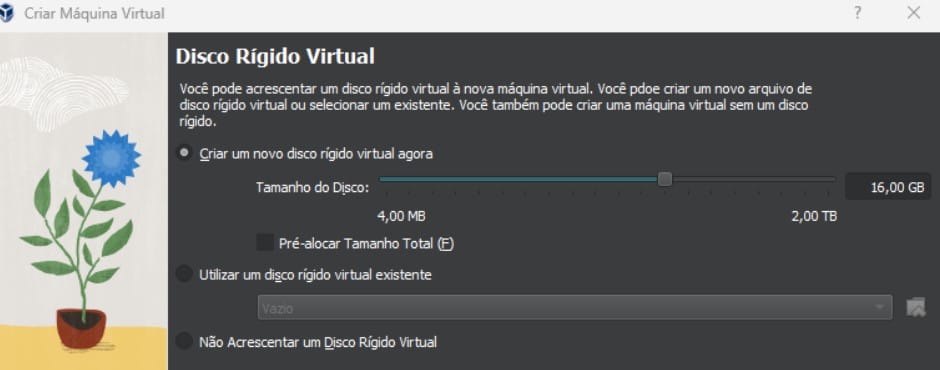

Agora definiremos a quantidade de disco destinado ao pfSense. Por padrão o VirtualBox define 16GB, porém esse armazenamento será ocupado conforme a maquina crescer e precisar de mais recursos. Então nós estamos basicamente definindo um limite de crescimento pra essa máquina.

- 16GB de RAM

Passo 5:

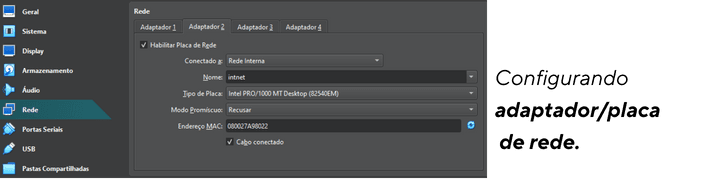

Por fim iremos configurar as redes antes realizar o primeiro boot.

- Vá nas Configurações > Redes

- Adaptador 1 Modo Bridge

- Adaptador 2 Rede interna

Passo 6:

- Inicie a máquina virtual, veja a tela de boot e aguarde …

- Opção install (padrão).

- Configuração da interface WAN (Rede externa).

- Configuração LAN (Rede interna).

Passo 7:

- Inicie a máquina virtual, sem a ISO

Bom até vimos a instalação do Pfsense, nesse momento você já tem ele na sua máquina virtual e rede, no próximo capítulo vamos ver como configurar e acessar o Pfsense.

Configuração interfaces de rede IPS

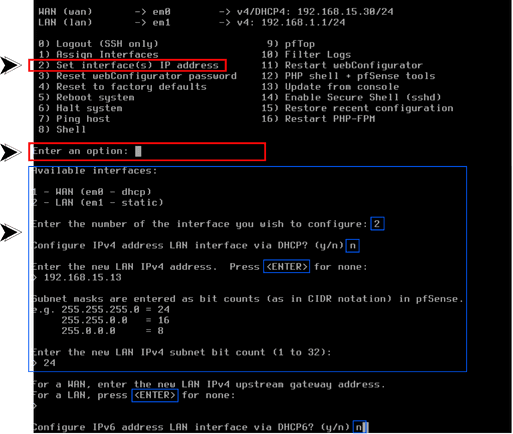

Com o Pfsense já ligado e rodando, pronto para configurações iniciais, vemos a tela abaixo, vamos entender ….

- Tecle 2 para iniciar a configuração de IP

- Tecle 2 novamente para selecionar a interface LAN (em1)

- Tecle n, pois não estamos configurando IP via DHCP

- Digite o IP, no caso desse laboratório é o IP 192.168.15.13

- Define a máscara de rede 24

- Tecle enter não vamos definir um gateway upstream

- Tecle n na próximas opções

Pronto, definimos as configurações de rede para a interface LAN, basta teclar enter que voltaremos a tela inicial do Pfsense

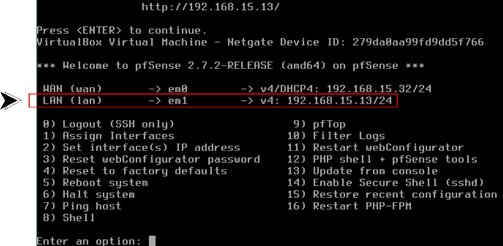

Temos nosso IP da interface LAN definido: 192.168.15.13

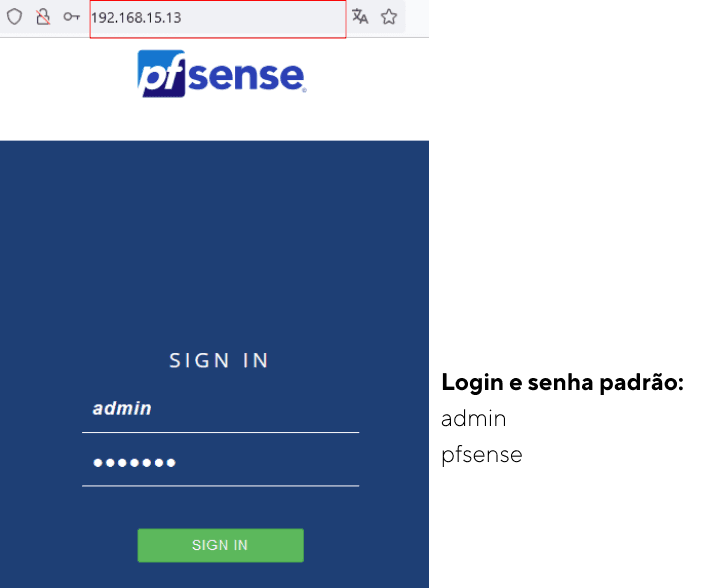

Vamos no navegador e digitar o IP,a tela de login irá aparecer

Configuração Inicial

Aqui vemos por dentro do Pfsense e podemos fazer configurações para que ele possa opera na rede, é como se você estivesse configurando um roteador “comum” em sua casa.

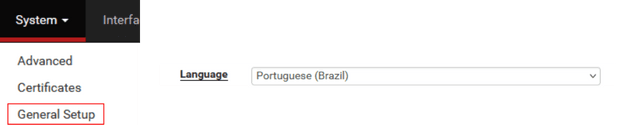

Definição do idioma: Vá em General Setup => Language e altere para nosso idioma.

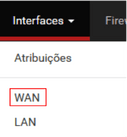

Interfaces: Vamos visualizar/configurar as interfaces de rede novamente, agora com interface gráfica.

WAN: Normalmente é DHCP que é o IP quem vem da rua (operadora).

Lan: Veja o IP está como estático (fixo) é como deve estar, porque é esse IP que sempre vamos “procurar” na rede, interna já fizemos essa configuração na tela inicial preta.

Configuração de Firewall/Regras

O firewall do pfSense

Uma ferramenta poderosa que permite controlar o tráfego de rede em ambientes corporativos.

Ele funciona como uma barreira de segurança, onde você pode criar regras para decidir quais dados podem entrar ou sair da sua rede.

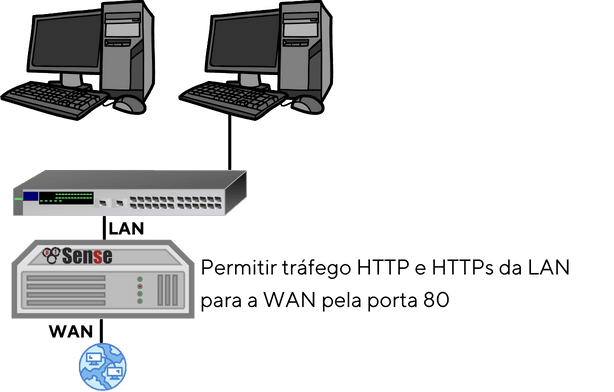

No pfSense, você pode configurar essas regras para diferentes partes da sua rede, como a LAN (rede interna) e a WAN (conexão com a internet).

Por exemplo, na interface LAN, você pode permitir que seus dispositivos acessem a internet, enquanto na interface WAN, você pode proteger sua rede contra acessos indesejados de fora.

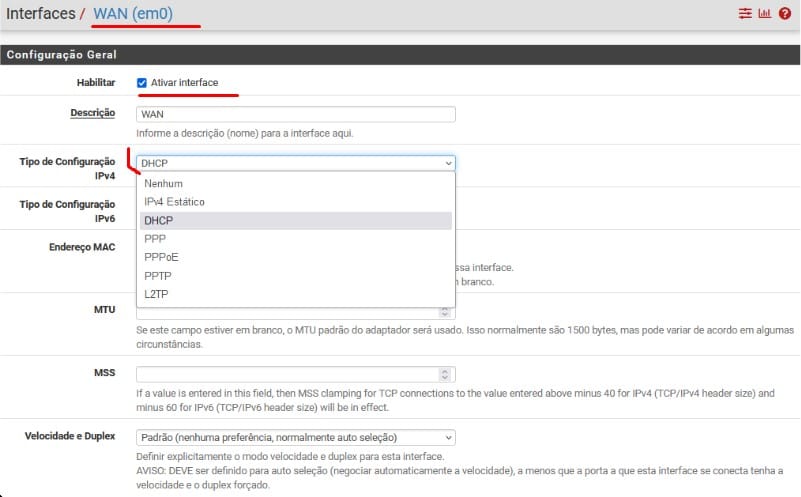

LAN: Vamos criar uma regra para que o Pfsense permita o tráfego HTTP (porta 80) e HTTPS (443) da rede interna (LAN) para a internet (WAN).

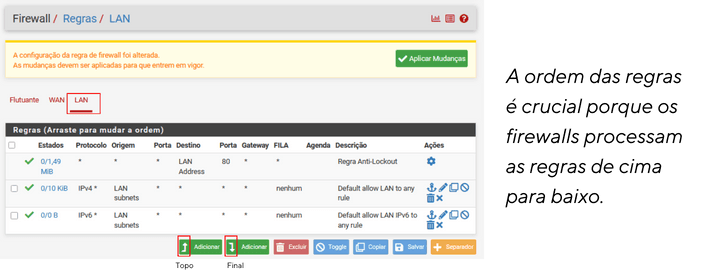

Passo 1: Criando a regra

- Firewall > Regras > Lan > Adicionar regra ao topo.

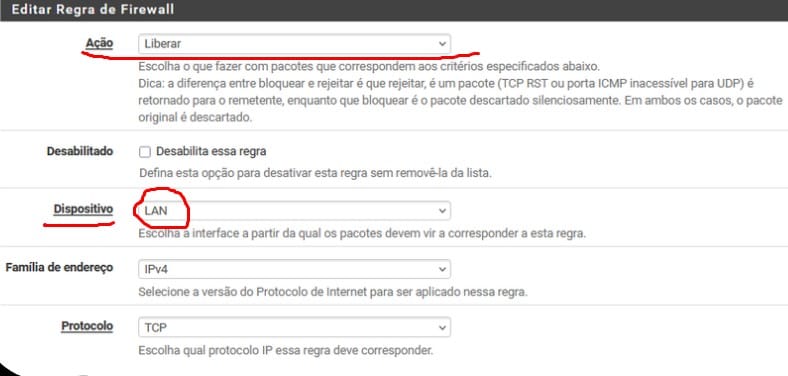

Passo 2: Configurando a regra

- Ação: Selecione LIBERAR para permitir o tráfego.

- Dispositivo: Confirme que está selecionada a LAN.

- Família de Endereço: Escolha IPv4 (ou IPv6 se for o caso).

- Protocolo: Selecione TCP.

Passo 3: Configuração origem e destino

- Origem/Source: Deixe como LAN subnets para aplicar a regra a toda a rede interna.

- Destino/Destination: Selecione qualquer (any) para permitir o acesso a qualquer destino na internet e

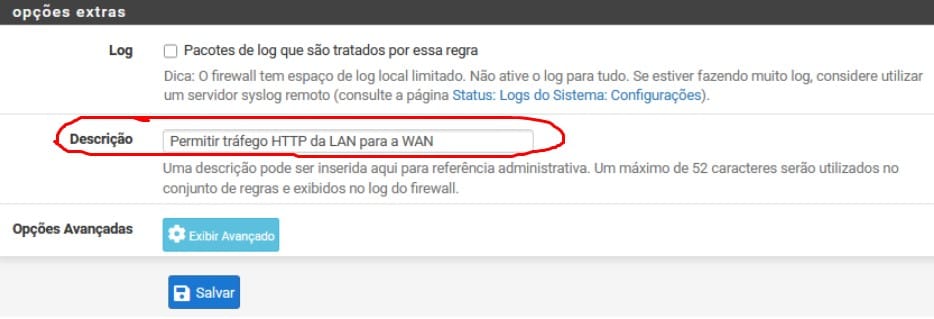

- Descrição: Adicione uma descrição para a regra, como “Permitir tráfego HTTP da LAN para a WAN”.

- Salvar a Regra: Clique em Save para salvar a regra. Após salvar, clique em Apply Changes para que a nova regra entre em vigor.

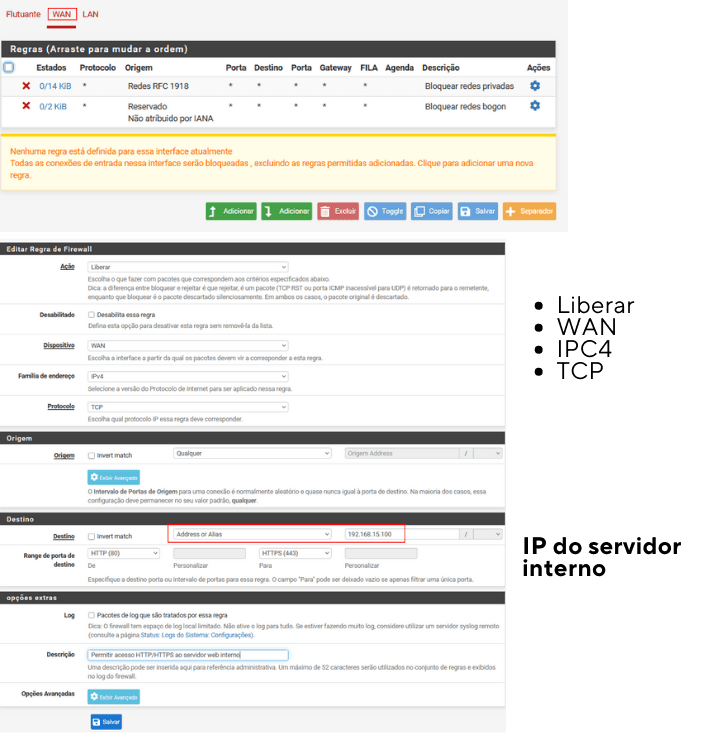

WAN: Suponhamos que você tenha um servidor web na LAN que você deseja tornar acessível a partir da internet.

Vamos permitir o tráfego HTTP (porta 80) e HTTPS (porta 443) para um servidor web interno que tem o IP 192.168.15.100

Passo 1: Criando a regra

- Firewall > Regras > Wan > Adicionar regra ao topo.

A regra é projetada para permitir apenas o tráfego na porta 80 (HTTP) e 443 (HTTPS) direcionado ao servidor web interno, garantindo que outros dispositivos na LAN não sejam acessíveis diretamente da internet por essas portas.

Aqui vimos como configurar regras de firewall para interfaces Lan e Wan, agora veremos as regras NAT

Regras NAT no firewall

As regras NAT são usadas para traduzir endereços IP e portas. Elas permitem que dispositivos em uma rede interna usem um endereço IP público para se comunicar com a internet e vice-versa.

Passo 1: Criar a regra

- Firewall > NAT > Encaminhamento de portas

Passo 2: Configura a regra

- Interface: Selecione WAN.

- Protocolo: Selecione TCP (ou TCP/UDP se necessário).

- Destino: Deixe como WAN address para aplicar a regra ao endereço IP da interface WAN.

- Intervalo de portas de destino:

- “Da porta”, selecione HTTP (ou insira `80`).

- “Para a porta”, selecione HTTPS (ou insira `443`).

- Configurar Redirecionamento para o Servidor Interno:

- Redirecionar IP de destino: Insira o endereço IP do servidor web interno.

- Redirecionar porta de destino: Deixe como HTTP para porta 80.

- Descrição: Adicione uma descrição para a regra, como “Redirecionar HTTP/HTTPS para servidor web interno”.

- Salvar a Regra: Clique em Save para salvar a regra de NAT. Após salvar, clique em Apply Changes para que a nova regra entre em vigor.

Essa configuração de NAT permite que o tráfego HTTP e HTTPS que chega à interface WAN seja encaminhado corretamente para o servidor web interno, tornando-o acessível de fora da rede.

As regras trabalham juntas para permitir que o tráfego da internet (WAN) chegue ao seu servidor web interno na rede local (LAN). Vamos ver como cada uma funciona e por que ambas são necessárias:

Regra de Firewall

- Propósito: A regra de firewall na interface WAN permite explicitamente o tráfego TCP na porta 80 (HTTP) que vem de qualquer origem na internet para o endereço IP do seu servidor interno.

- Necessidade: Sem essa regra, o firewall bloquearia o tráfego de entrada por padrão, impedindo que pacotes HTTP alcancem o servidor interno.

Regra NAT (Port Forwarding)

- Propósito: A regra NAT redireciona o tráfego que chega à interface WAN na porta 80 para o servidor web interno na porta 80. O redirecionamento de porta também pode incluir HTTPS na porta 443, se necessário.

- Necessidade: NAT é necessário para traduzir o endereço IP público da interface WAN para o endereço IP privado do servidor interno, permitindo que o tráfego chegue ao destino correto dentro da rede.

Como elas trabalham juntas

1) Recepção do Tráfego: Quando o tráfego HTTP chega à interface WAN, a regra NAT redireciona esse tráfego para o servidor web interno no endereço IP especificado.

2) Permissão do Tráfego: A regra de firewall então permite que o tráfego redirecionado pela regra NAT passe para o servidor interno, garantindo que apenas o tráfego permitido atinja o servidor.

Considerações

- Complementares: Ambas as regras são necessárias e complementares. A regra NAT cuida do redirecionamento, enquanto a regra de firewall garante que o tráfego redirecionado seja permitido.

- Verificação de Configurações: Certifique-se de que as portas e endereços IP estão configurados corretamente em ambas as regras para evitar problemas de conectividade.

Se houver necessidade de permitir também o tráfego HTTPS, você precisaria ajustar as configurações para incluir a porta 443 em ambas as regras.

Servidor DHCP no PfSense

Servidor dhcp

Configurar o pfSense como um servidor DHCP na interface LAN é uma tarefa comum que permite que o pfSense distribua endereços IP automaticamente para dispositivos na sua rede interna.

Isso facilita a gestão de endereços IP e garante que cada dispositivo conectado à rede receba um endereço IP válido, junto com outras informações de rede essenciais, como gateway e servidores DNS.

Aqui está como você pode configurar isso:

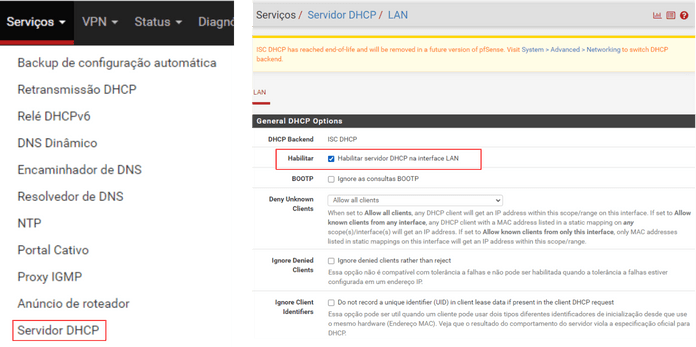

Passo 1: Ativar o DHCP

- Serviço > DHCP Server.

- Selecione a Interface LAN: Habilite o servidor DHCP.

Passo 2: Configurar o DHCP

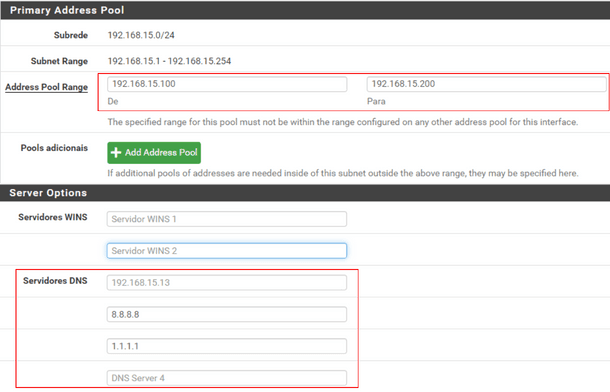

- Configurar o Intervalo de Endereços IP (IP Range): Defina o intervalo de endereços IP que o DHCP pode atribuir aos dispositivos.Por exemplo, 192.168.15.100 a 192.168.15.200.

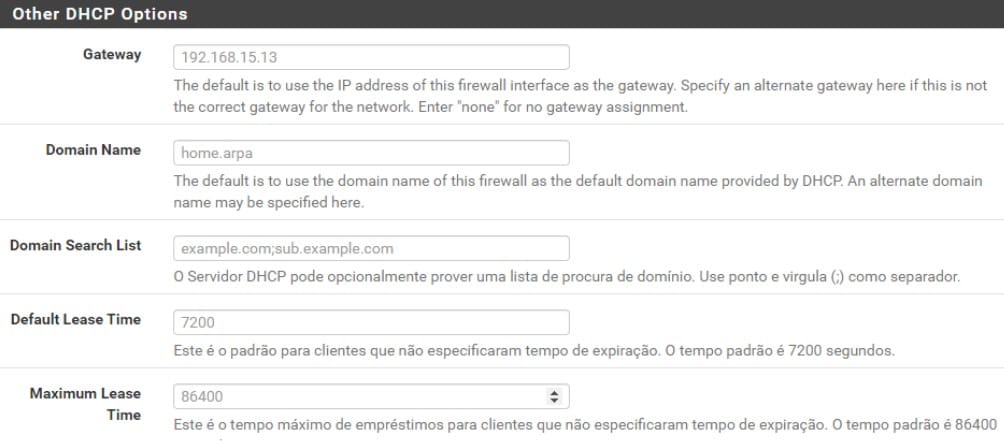

- Gateway: Normalmente, o endereço IP do pfSense na LAN (ex: 192.168.1.1).

- DNS Servers: Você pode usar o endereço IP do pfSense ou especificar servidores DNS externos, como os do Google (8.8.8.8) ou da Cloudflare (1.1.1.1).

Passo 3: Configurações Avançadas (Opcional)

- Domain Name: Opcionalmente, defina um nome de domínio para a rede local.

- Default Lease Time: Tempo padrão para concessão de IPs (padrão é 7200 segundos).

- Maximum Lease Time: Tempo máximo de concessão (padrão é 86400 segundos).

- Static Mappings: Permite reservar endereços IP específicos para dispositivos com base no endereço MAC.

Batas salvar e aplicar as configurações definidas. Aqui vimos como é simples configurar o PfSense como um servidor DHCP, basta habilitar o serviço e configurar os parâmetros comuns, agora vamos ver sobre VPN.

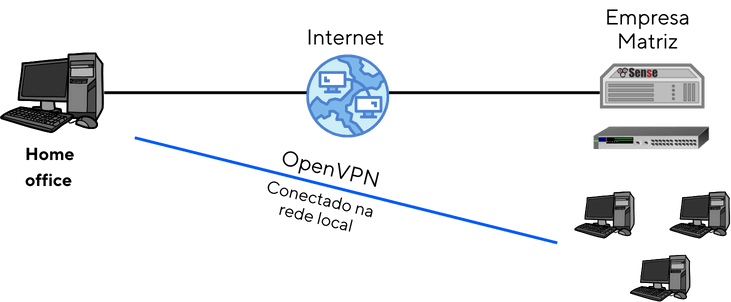

VPN no pfsense

Configurando VPN

Uma VPN (Virtual Private Network) cria uma conexão segura e criptografada entre dois pontos via internet, protegendo os dados contra interceptação, “é como se você estivesse na rede local, na matriz da empresa.

Vamos ter que criar um novo:

- Certificado de Autoridade (CA)

- Criar um Novo Certificado de Servidor

CA: Atua como uma autoridade de confiança que emite certificados para o servidor e clientes, garantindo a autenticidade das identidades.

Certificado de Servidor: Identifica e autentica o servidor OpenVPN, permitindo a criação de conexões seguras e criptografadas com os clientes.

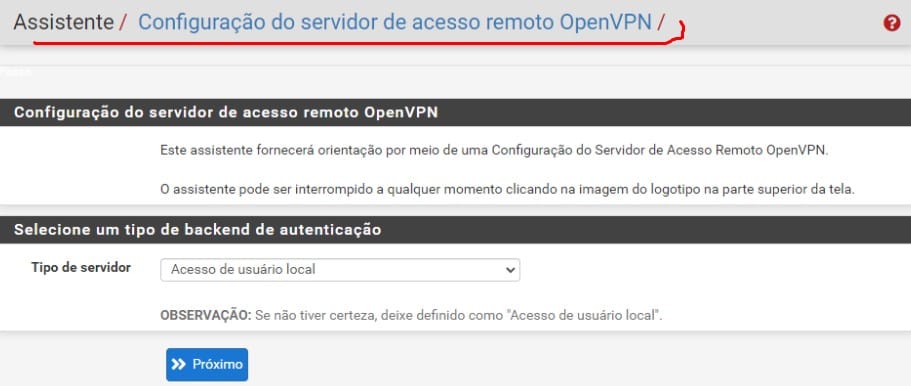

Passo 1: Configurando o OpenVPN Servidor

- VPN > OpenVPN > Wizards: E siga o assistente para configurar uma VPN do tipo OpenVPN. Esse assistente guiará você pelas etapas de criação de certificados e configuração do servidor.

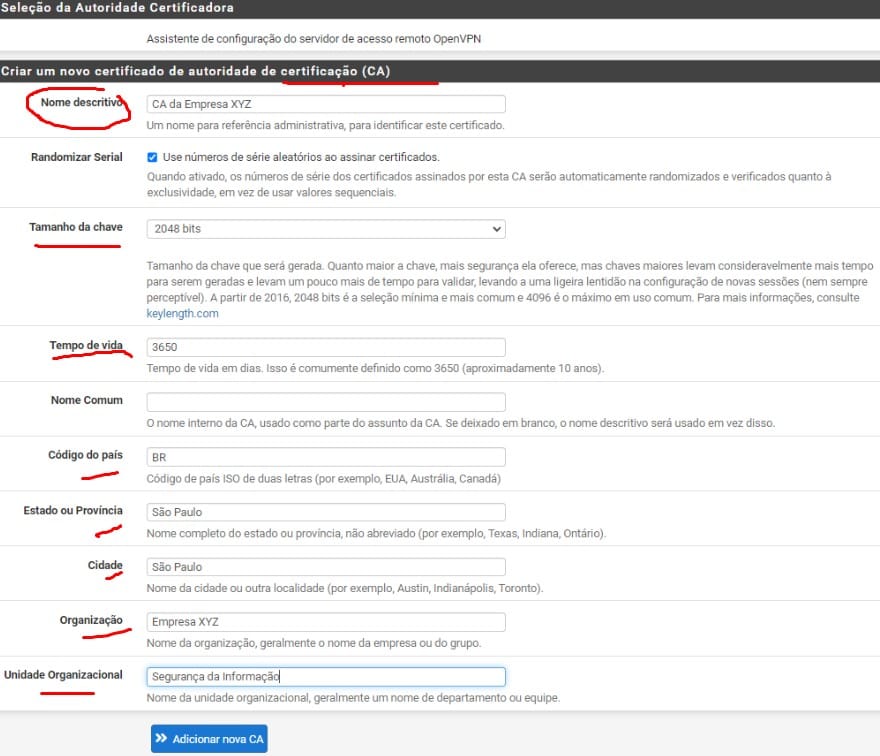

Passo 2: Criação de Autoridade Certificadora (CA)

- Próximo: Vamos criar um novo Certificado de Autoridade (CA)

Passo 3: Certificado para o servidor OpenVPN, utilizando os dados preenchidos anteriormente.

Informações Gerais do Servidor OpenVPN

- Descrição: Um nome qualquer para identificar a instância do OpenVPN no sistema, útil para administração, poderia ser “Acesso VPN para Vendas”

Configuração de Ponto de Extremidade

- Protocolo: O protocolo de comunicação que será usado para as conexões OpenVPN.

- Exemplo: “UDP somente em IPv4” é recomendado por ser mais rápido e eficiente para VPNs.

- Interface: A interface de rede onde o OpenVPN escutará conexões de entrada.

- Exemplo: “WAN” para permitir conexões externas à sua rede.

- Porta Local: A porta na qual o OpenVPN escutará por conexões.

- Exemplo: “1194” é a porta padrão para OpenVPN, mas pode ser alterada para evitar detecção por redes restritivas.

Configurações de Criptografia

- Autenticação de TLS: Adiciona uma camada extra de segurança, autenticando pacotes TLS.

- Gerar chave TLS: Cria automaticamente uma chave compartilhada para autenticação TLS.

- Comprimento dos Parâmetros DH: Define a segurança da troca de chaves.

- Exemplo: “2048 bits” é uma escolha equilibrada entre segurança e desempenho.

- Algoritmos de Criptografia de Dados: Algoritmos que criptografam tráfego entre servidor e cliente.

- Exemplo: “AES-256-GCM” é altamente seguro e recomendado.

- Algoritmo de Criptografia de Dados de Fallback:

- Exemplo: “AES-256-CBC” é usado como alternativa se a negociação falhar.

- Algoritmo de Resumo de Autenticação:

- Exemplo: “SHA256” é um padrão seguro para autenticação.

Configurações de Túnel

- Rede de Túnel IPv4: A rede virtual usada para comunicação privada entre o servidor e os clientes.

- Exemplo: “10.0.8.0/24” é uma configuração comum para redes VPN.

- Redirecionar Gateway IPv4: Força todo o tráfego do cliente a passar pelo túnel VPN, útil para segurança.

- Rede Local IPv4: Define qual rede interna será acessível através da VPN.

- Exemplo: “192.168.1.0/24” para permitir acesso à rede interna principal.

- Conexões Simultâneas: Clientes conectados

- Exemplo: “10” pode ser um bom número para uma equipe pequena.

Configurações do Cliente:

- Topologia: Método para alocar endereços IP aos clientes conectados.

- Exemplo: “Subrede” é comum para facilitar a configuração.

- Regra de firewall: Marque a opção para adicionar automaticamente uma regra que permita conexões através da porta WAN.

- Regra OpenVPN: Permita o tráfego dentro da VPN para acesso à rede interna.

Finalizando você terá um servidor com com o openvpn configurado.

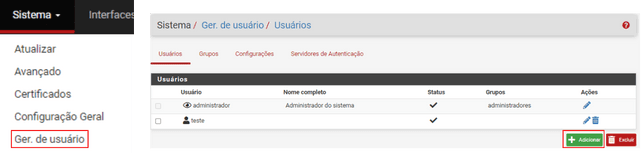

Passo 4: Criar usuários

- Sistema > Ger. de Usuário > Adicionar: Nome e senha

- Criar novo certificado

- Nome certificado: testeca

- Salvar

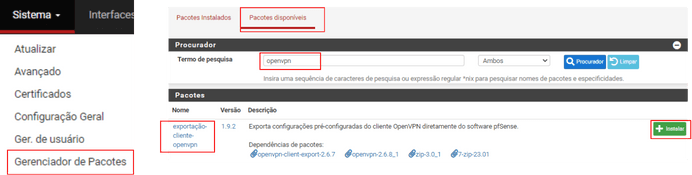

Passo 5: Instalar pacote

- Sistema > Gerenciador de Pacote: Instala a exportação de clientes.

Passo 6: Exportação do cliente

- VPN > Client Export: Pacote/Módulo instalado

- Download: Sistema que o cliente vai conectar (Windows 2016/2019)

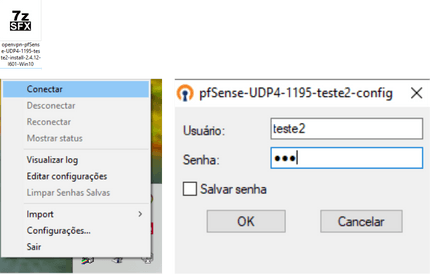

Após baixar o arquivo na sua máquina, no exemplo é Windows, execute e faça o login com usuário e senha criado no Pfsense.

Monitoramento da Rede

Monitoramento e Diagnóstico

Manter um firewall bem configurado é essencial, mas monitorar seu desempenho e o tráfego da rede é igualmente importante para garantir que tudo funcione de maneira otimizada e segura.

O pfSense oferece diversas ferramentas de monitoramento e diagnóstico que permitem visualizar o uso de recursos e detectar problemas rapidamente. Abaixo, vamos explorar algumas das ferramentas mais úteis e práticas para o monitoramento e diagnóstico de redes no pfSense.

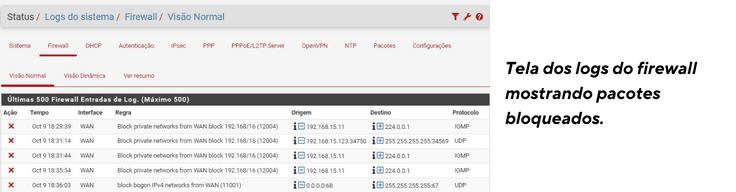

Ferramenta 1: Logs do sistema

- Status > Logs do sistema: Você verá diferentes abas, como Firewall, DHCP, VPN, entre outras. Cada aba contém logs específicos para a função que está monitorando.

Exemplo: Se você está tentando identificar se uma regra de firewall está bloqueando tráfego indesejado, basta acessar a aba Firewall e verificar os pacotes bloqueados ou permitidos.

Ferramenta 2: Monitor de Tráfego (Traffic Graph)

O Traffic Graph é uma ferramenta para visualizar em tempo real o tráfego de rede que passa por cada interface configurada no pfSense. Com ele, você pode monitorar o uso de banda e identificar possíveis gargalos de rede.

- Status > Gráfico de Tráfego: Selecione a interface que deseja monitorar, como WAN, LAN, ou qualquer outra interface configurada.

O gráfico será exibido com o tráfego de entrada (inbound) e saída (outbound) em Mbps, atualizado em tempo real.

Exemplo prático: Se sua rede está mais lenta do que o normal, o Traffic Graph pode ajudar a identificar se há um consumo excessivo de banda em determinado momento, indicando uma possível sobrecarga ou uso indevido da rede.

Ferramenta 3: Monitoramento de Status de Interfaces

O pfSense também permite monitorar o status das interfaces de rede diretamente. Isso é útil para verificar se todas as conexões estão funcionando corretamente ou se há algum problema na conectividade.

- Status > Interfaces: Para visualizar todas as interfaces ativas no sistema.

Você verá detalhes como uptime, pacotes enviados e recebidos, erros de transmissão, e o status da conexão (se está online ou offline).

Exemplo prático: Se você suspeita que uma interface de rede está enfrentando problemas de conectividade, essa página pode mostrar se há erros ou falhas de comunicação que precisam ser corrigidos.

Ferramenta 4: Ping e Traceroute

Para diagnóstico rápido de conectividade e latência, o pfSense inclui as ferramentas de Ping e Traceroute, que são cruciais para verificar a comunicação entre dispositivos.

- Diagnóstico > Ping ou Diagnostics > Traceroute: No campo de destino, insira o IP ou nome do host que deseja testar e inicie o diagnóstico.

- Ping: Usado para verificar se um host está acessível e medir a latência da conexão.

- Traceroute: Exibe o caminho que um pacote segue até o destino, útil para identificar onde pode estar ocorrendo uma falha na rede.

Exemplo prático: Se um cliente remoto não consegue acessar a rede, você pode usar o Ping para verificar se há conectividade e o Traceroute para identificar onde está a falha.

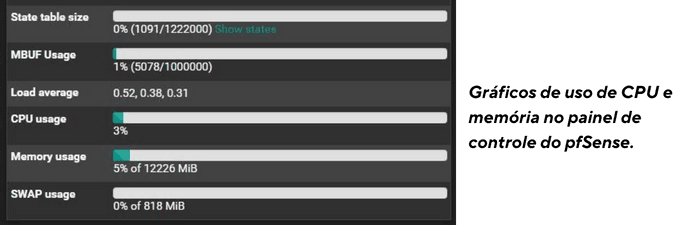

Ferramenta 5: Monitorando o uso de CPU e Memória

O desempenho do firewall também pode ser impactado pelo uso excessivo de CPU ou memória. No pfSense, você pode monitorar esses recursos em tempo real para garantir que o sistema esteja operando dentro dos limites ideais.

- Status > Dashboard: Adicione os widgets de CPU Usage e Memory Usage.

Aqui, você verá gráficos atualizados que mostram o uso de CPU e memória ao longo do tempo.

Exemplo prático: Se o firewall começar a apresentar lentidão ou travamentos, verificar esses gráficos pode revelar se o problema está relacionado ao esgotamento de recursos, permitindo tomar medidas, como reiniciar serviços ou adicionar mais recursos ao servidor.

Backup das Configurações & Atualizações

Backup e Atualização

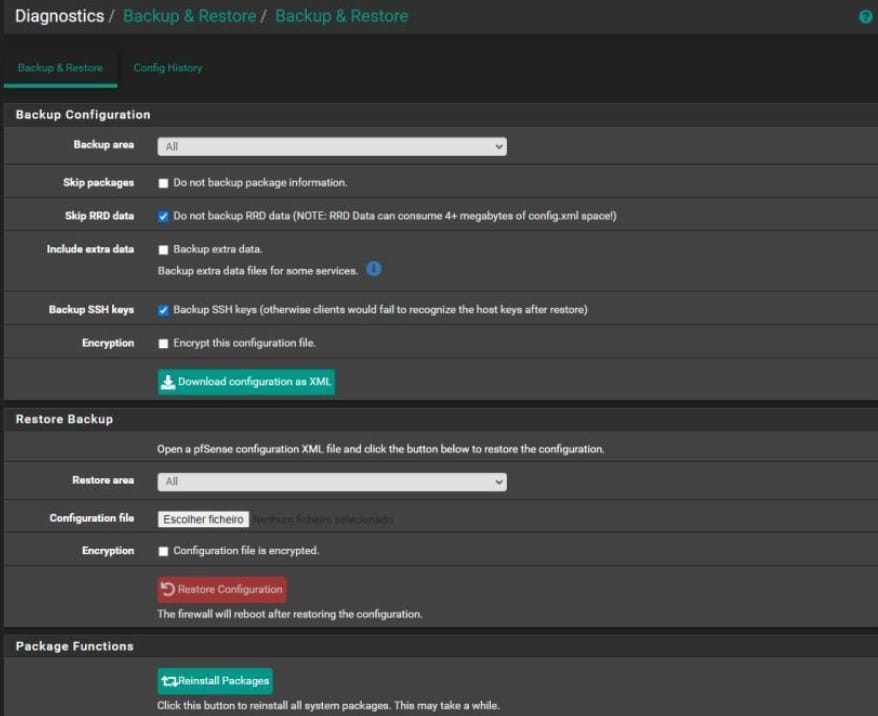

Fazendo backup das configurações

- Diagnóstico > Backup & Restore: Faça o backup completo das configurações do pfSense. Isso é importante para garantir que você possa restaurar a configuração em caso de falhas.

Também é possível fazer backups específicos, como de NATs, rules e pacotes.

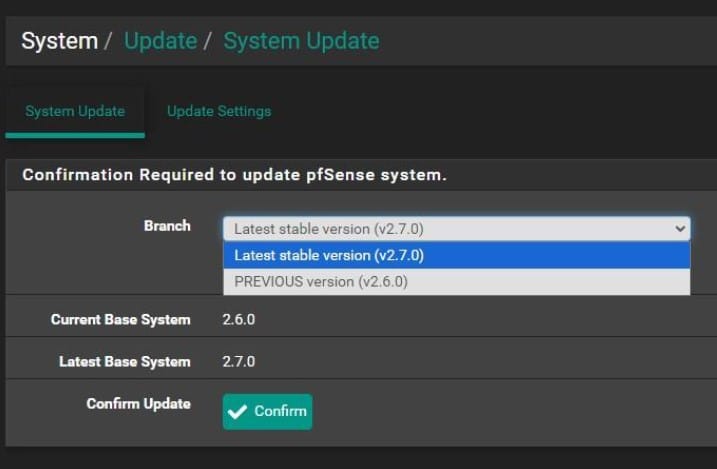

Atualizando o pfSense

Verifique e aplique atualizações em

System > Update: Verifique e aplique atualizações.

Para garantir que o sistema esteja sempre seguro e otimizado.

Um ponto importante, é que o pfSense pode gerar travamentos durante o processo de atualização se o usuário fizer um salto de versões. É uma boa prática realizar a atualização passando por todas as versões disponíveis até chegar na última.

Com esse conhecimento, você já tem uma base sólida para implementar o pfSense em ambientes de diferentes tamanhos e complexidades, protegendo redes e garantindo a integridade dos dados, mas é importante você praticar e fazer testes na máquina virtual, assim você fica familiarizado com o Pfsense e fica cada vez mais fácil

Recursos Adicionais para se aprofundar

Embora este conteúdo cubra os principais aspectos do pfSense, a plataforma é vasta e cheia de funcionalidades avançadas.

Abaixo estão algumas sugestões de recursos para aprofundar seu conhecimento:

1.Documentação Oficial do pfSense: Acesse o Guia Oficial do pfSense para obter informações detalhadas sobre funcionalidades mais avançadas, como alta disponibilidade (HA), balanceamento de carga e mais.

2.Fóruns da Comunidade: O fórum oficial do pfSense é um excelente local para discutir problemas, encontrar soluções e aprender com outros usuários: Fórum pfSense.

3.Certificação e Treinamento: Se você deseja se especializar ainda mais, a Netgate oferece cursos oficiais e certificações em pfSense, permitindo que você se torne um profissional certificado na plataforma.

4.Pacotes Adicionais: Para funcionalidades específicas, explore pacotes adicionais no pfSense, como Snort (para detecção de intrusão) e Squid (proxy/cache), entre outros, para aumentar a segurança e desempenho da rede.