Introdução

No mundo da administração de redes e da segurança da informação, uma das ferramentas mais conhecidas e valiosas é o Nmap. Seja você um iniciante buscando entender o que é o nmap ou um profissional que deseja aprimorar suas técnicas de varredura, este artigo vai abordar tudo o que você precisa saber.

Vamos explorar conceitos, sintaxe, principais comandos, funcionalidades avançadas e dicas práticas para extrair o máximo do Nmap em ambientes profissionais.

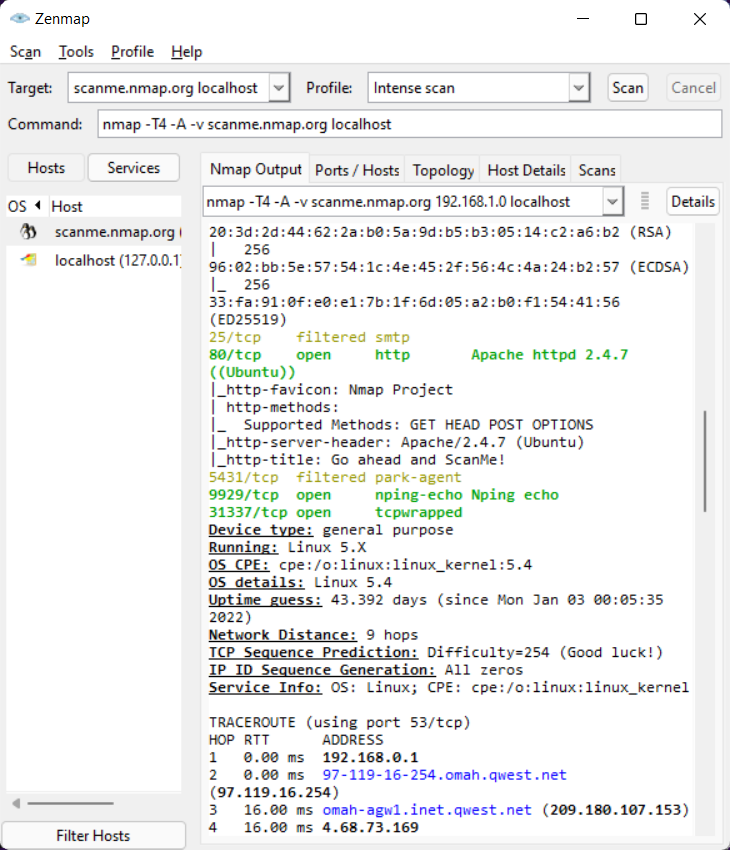

Nmap: Sem interface gráfica.

Zenmap: Com interface gráfica.

O que é o Nmap?

O Nmap (Network Mapper) é uma ferramenta de código aberto, amplamente utilizada para varredura de redes, identificação de hosts, mapeamento de serviços, detecção de sistemas operacionais e avaliação de segurança em redes locais ou distantes. Disponível em praticamente todas as distribuições Linux, Windows e MacOS, tornou-se padrão na caixa de ferramentas de analistas de segurança, administradores de sistemas e engenheiros de redes.

Zenmap: Nome da interface gráfica do nmap.

Instalação

Linux

No Linux, basta o comando:

sudo apt install nmap # Debian/Ubuntu

sudo dnf install nmap # Fedora/CentOS/RHELWindows e macOS

Windows: baixe o instalador no site oficial https://nmap.org

macOS: brew install nmap (usando Homebrew)

Sintaxe Básica dos Comandos Nmap

A forma mais simples do comando nmap é:

nmap [opções] [alvo]Exemplo básico:

Este comando faz um escaneamento padrão do host 192.168.1.1.

nmap 192.168.1.1Principais Opções do Comandos Nmap

Veja algumas das opções mais utilizadas do comando nmap:

Principais Opções do Comando Nmap

| Opção | Descrição | |

|---|---|---|

| 🚦 | -sS | SYN Scan (rápido, silencioso) |

| 🔗 | -sT | TCP Connect Scan |

| 🌊 | -sU | Varredura de portas UDP |

| 🏷️ | -sV | Detecta versões dos serviços |

| 🖥️ | -O | Detecta sistema operacional do alvo |

| 🤖 | -A | Detecção avançada (SO, versões, traceroute, scripts automáticos) |

| ⚡ | -T[0-5] | Ajusta a velocidade da varredura (0 = mais lento, 5 = mais rápido) |

| 🔢 | -p | Especifica portas ou intervalo de portas |

| 🕵️♂️ | -Pn | Pula a etapa de “ping” (hosts filtrados/firewalled) |

| 📄/📂/📝 | -oN, -oX, -oG | Salva resultados: texto normal, XML, ou “grepable” |

| 🔊 | -v, -vv | Modo detalhado (verbose) |

man nmap para ver todas as opções disponíveis!

Exemplos Práticos

Escanear um host específico

nmap 192.168.1.100Escanear uma faixa de IPs

nmap 192.168.1.100-120Escanear portas específicas

nmap -p 22,80,443 192.168.1.1Descoberta detalhada de serviços

nmap -sV 192.168.0.50

Detecção de Sistema Operacional

nmap -O 192.168.1.50Varredura completa com detecção de sistemas, versões e scripts

nmap -A -T4 10.0.0.1Varredura de rede inteira

nmap 192.168.1.0/24Ignorar hosts inativos (sem ping)

nmap -Pn servidor.exemplo.comRecursos Avançados

Nmap Scripting Engine (NSE)

O Nmap possui um motor de scripts poderoso, permitindo detectar vulnerabilidades, obter banners de serviços, realizar brute-force, etc.

Exemplo: Escanear vulnerabilidades HTTP

nmap --script=http-vuln* -p 80,443 192.168.1.1Exportando Resultados

Salve relatórios para auditorias, compliance ou análise futura:

nmap -oN resultado.txt 10.10.10.10 # texto normal

nmap -oX resultado.xml 10.10.10.10 # XML para ferramentas SIEMQuando e Por Que Utilizar o Comando Nmap

- Inventário de rede: Descubra quais equipamentos estão ativos na rede.

- Auditoria de segurança: Verifique portas abertas indevidamente, vulnerabilidades e exposições não autorizadas.

- Mapeamento de serviços: Saiba quais serviços e suas versões estão rodando em cada máquina.

- Teste de firewall: Confirme se o firewall está bloqueando corretamente portas e serviços.

- Preparação para Pentest: Fase inicial fundamental para profissionais de segurança ofensiva.

Cuidados Legais e Boas Práticas

- Uso Ético: Nunca utilize o comando nmap para examinar sistemas de terceiros sem autorização explícita. O uso indiscriminado pode configurar crime digital.

- Performance: Não exagere na velocidade de varredura em redes críticas, pode provocar lentidão ou bloqueios.

- Logs: Lembre-se que varreduras podem aparecer em logs e gerar alertas em sistemas de segurança.

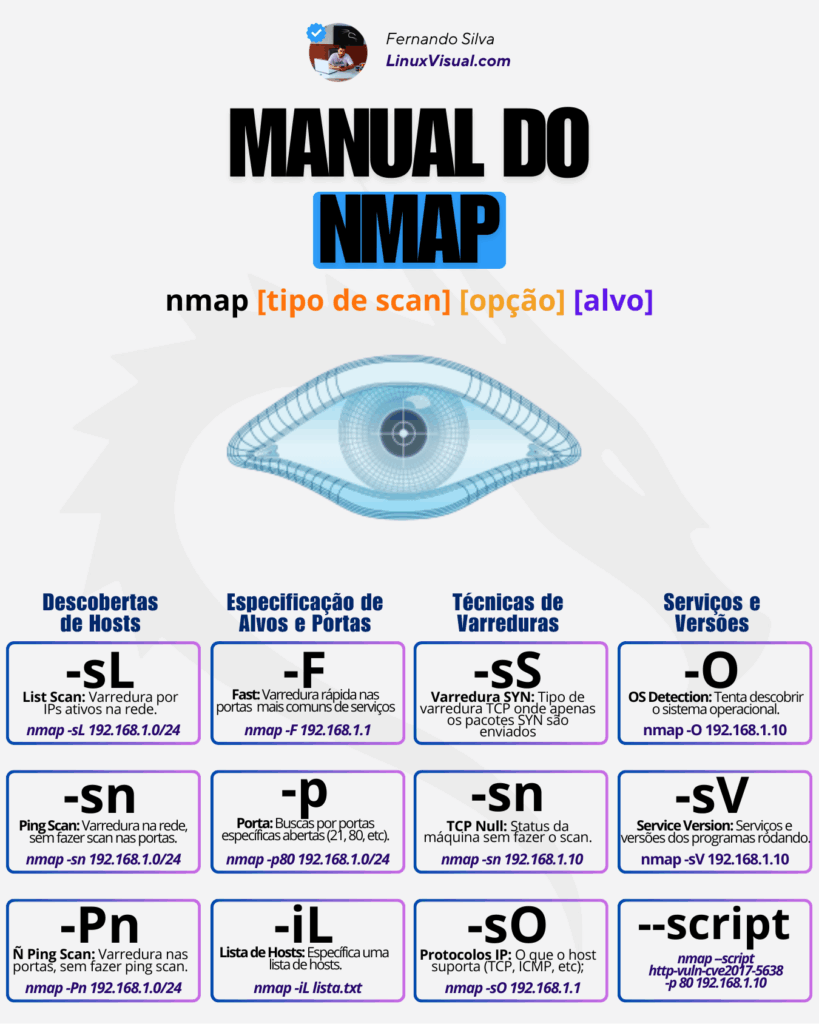

Veja esse post que fiz no instagram (@linux.gnu) resumindo os comandos do nmap!

Conclusão

Os comandos do nmap é imbatível para profissionais que precisam entender, auditar e proteger redes de computadores. Flexível, rápido e poderoso, pode ser usado desde pequenas empresas a grandes data centers.

Dominar o comando nmap proporciona uma verdadeira vantagem para administradores e especialistas em segurança, trazendo clareza, controle e visibilidade total do ambiente de TI.

Dica final: Consulte man nmap ou nmap --help para ver todas as opções e mantenha seu Nmap sempre atualizado com as novidades do projeto!