Se você já precisou diagnosticar redes, verificar portas abertas ou encontrar conexões suspeitas no Linux, certamente ouviu falar do comando netstat. Entretanto, os administradores mais atualizados hoje recomendam outra ferramenta: o ss. Afinal, qual a diferença entre eles, como usá-los e por que o ss é preferido nas distros modernas? Descubra tudo neste artigo!

O que é o netstat?

O netstat (Network Statistics) foi durante muitos anos o comando padrão para listar conexões de rede, portas abertas, estatísticas de tráfego e soquetes ativos no sistema. Ele permite visualizar rapidamente:

- Conexões TCP e UDP estabelecidas,

- Portas que estão escutando,

- Endereços e portas locais/remotos,

- Processos associados a cada conexão.

Exemplo básico:

netstat -tuln

Lista todas as portas TCP/UDP em estado de escuta, em formato numérico.

Por que o netstat está obsoleto?

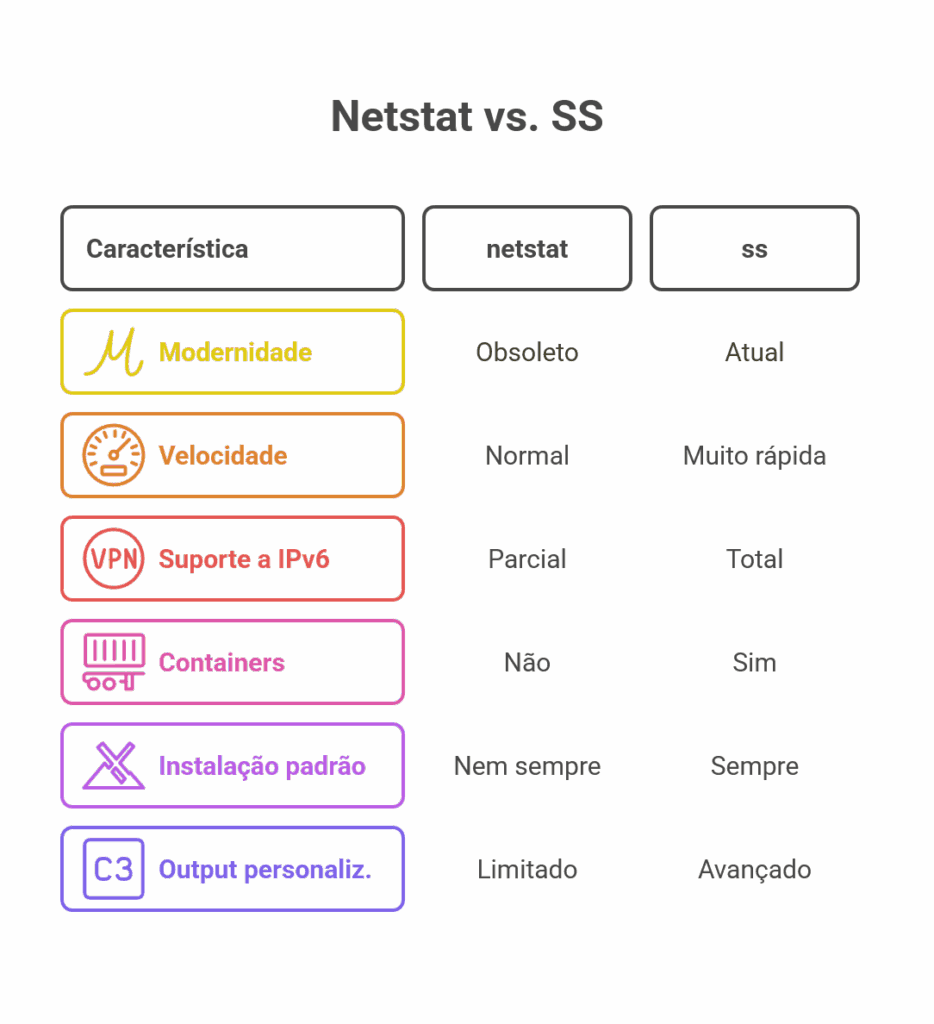

Apesar de útil, o netstat pertence ao pacote net-tools, que está oficialmente obsoleto nas principais distribuições Linux modernas (Debian, Ubuntu, CentOS, Fedora etc). Ele não recebe mais atualizações e tem limitações ao lidar com novas pilhas de rede e namespaces adotados em ambientes de containers e virtualização.

Por isso, foi criado o comando ss (Socket Statictics), parte do pacote iproute2, muito mais eficiente e poderoso.

O que é ss?

O ss é uma ferramenta moderna criada para substituir e superar o netstat. Entre suas vantagens, destacam-se:

- Listagem muito mais rápida, mesmo em servidores com milhares de conexões abertas;

- Output altamente customizável;

- Suporte completo a IPv6, sockets UNIX, containers e namespaces de rede;

- Opções para filtrar por estado, porta, aplicação, pid e muito mais.

Principais Comandos Práticos: netstat x ss

1. Listar todas as conexões ativas

netstat -ant

ss -ant

Ambas as formas mostram conexões TCP estabelecidas, aguardando ou fechadas.

2. Checar quais portas estão abertas (escutando)

netstat -tuln

ss -tuln

3. Listar conexões e processos associados

netstat -tunlp

ss -tunlp

Inclui nome do processo/pid de cada socket — essencial para troubleshooting.

4. Filtrar por porta específica (exemplo: 80)

netstat -an | grep ‘:80 ‘

ss -lnt sport = :80

Exemplos Reais do Dia a Dia

Descobrir porque o Apache/Nginx não sobe:

ss -tuln

Mostra se alguém já está usando a porta 80 ou 443.

Verificar se há conexões suspeitas em um servidor:

ss -ant | grep ESTAB

Revela conexões abertas. Use a coluna de IP remoto para investigar tráfego malicioso.

Auditar serviços escutando em portas externas:

ss -tulnp

Identifica facilmente se existe algum processo exposto indevidamente para a internet.

Dicas Finais

- No Linux moderno, prefira sempre o ss. Se seus scripts ainda usam netstat, é hora de migrar!

- A saída do ss pode parecer estranha no começo, mas é muito mais poderosa para filtrar, agrupar e automatizar.

- Leia a documentação com man ss para explorar testes avançados, como filtragem por usuários, namespaces, tipo de socket e estatísticas por estado de conexão.

- Lembre-se, para ver nome de processos e pids (o famoso argumento -p), rode com sudo.

Conclusão

Tanto netstat quanto ss são ferramentas indispensáveis para profissionais de Linux — seja para diagnosticar lentidões, auditar segurança ou manter serviços rodando. No entanto, o futuro é do ss, e dominar seus parâmetros garante velocidade, precisão e resultados claros na administração moderna.