O aircrack ng software é uma das mais famosas e poderosas suítes de ferramentas para análise, monitoramento, teste e auditoria de segurança em redes Wi-Fi. Utilizado por profissionais de cibersegurança, estudantes de TI e entusiastas, o Aircrack-ng permite verificar a robustez de senhas e identificar vulnerabilidades em redes sem fio – sempre com foco em ambientes de teste e avaliação autorizada.

O que é o Aircrack-ng Software?

O aircrack-ng é uma suíte de softwares de código aberto para avaliação de redes wireless do tipo Wi-Fi (padrões IEEE 802.11a/b/g/n/ac). Ele reúne várias ferramentas que atuam em diferentes etapas do processo de auditoria de redes, ou seja: captura de pacotes, análise, ataque (testes de senha) e monitoramento de tráfego.

A finalidade do aircrack ng software é testar a segurança de redes sem fio, permitindo identificar onde a proteção pode ser melhorada. Importante: o uso deve ser feito apenas em redes próprias ou com autorização.

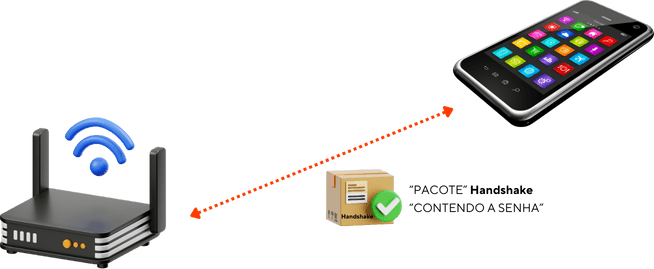

Para saber mais sobre ataques (handshake) de redes-wi veja aqui essa explicação!

Ferramentas integradas no aircrack-ng software

A suíte Aircrack-ng inclui diversos utilitários, cada um com seu objetivo. Os principais são:

1. airmon-ng

- Função: Ativa/desativa o modo monitor em placas Wi-Fi, necessário para capturar pacotes de dados das redes sem fio.

- Uso:

airmon-ng start wlan0(ativa monitoramento) - Exemplo: Habilitar modo monitor para capturar tráfego Wi-Fi.

2. airodump-ng

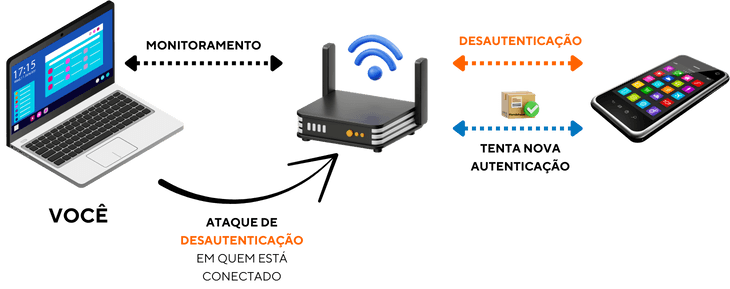

- Função: Monitora redes Wi-Fi próximas, exibe informações dos pontos de acesso e estações conectadas, e permite capturar pacotes.

- Uso:

airodump-ng wlan0mon - Exemplo: Ver todas as redes ao alcance, identificar canal, força do sinal, BSSID, número de clientes.

3. aireplay-ng

- Função: Realiza injeção e ataques de pacotes para estimular handshakes (troca de autenticação), deauth (desconectar dispositivos), entre outras.

- Uso:

aireplay-ng --deauth 10 -a [BSSID] wlan0mon - Exemplo: Forçar dispositivos a reconectar no Wi-Fi para capturar o handshake.

4. aircrack-ng

- Função: É a “estrela” do pacote! Serve para tentar quebrar senhas de redes Wi-Fi a partir dos pacotes (handshakes) capturados, usando técnicas como ataques de dicionário/brute force.

- Uso:

aircrack-ng -w [listadicionario.txt] -b [BSSID] [arquivo.cap] - Exemplo: Testar várias senhas do dicionário até encontrar a correta.

5. airdecap-ng

- Função: Descriptografa pacotes WEP/WPA/WPA2 usando a senha descoberta, permitindo análise do tráfego em texto claro.

- Uso:

airdecap-ng -e "[nome da rede Wi-Fi]" -p "[senha]" arquivo.cap

6. essidlist-ng, ivstools, kstats, packetforge-ng

Ferramentas auxiliares para análise avançada, manipulação de pacotes, geração de pacotes customizados e análises estatísticas dos dados capturados.

7. Utilitários adicionais

- wesside-ng: Ataques automáticos a redes WEP (obsoletas).

- buddy-ng: Ferramenta gráfica para monitoramento.

- Scripts e wrappers: Automatizam parte do workflow.

Como instalar o aircrack ng software

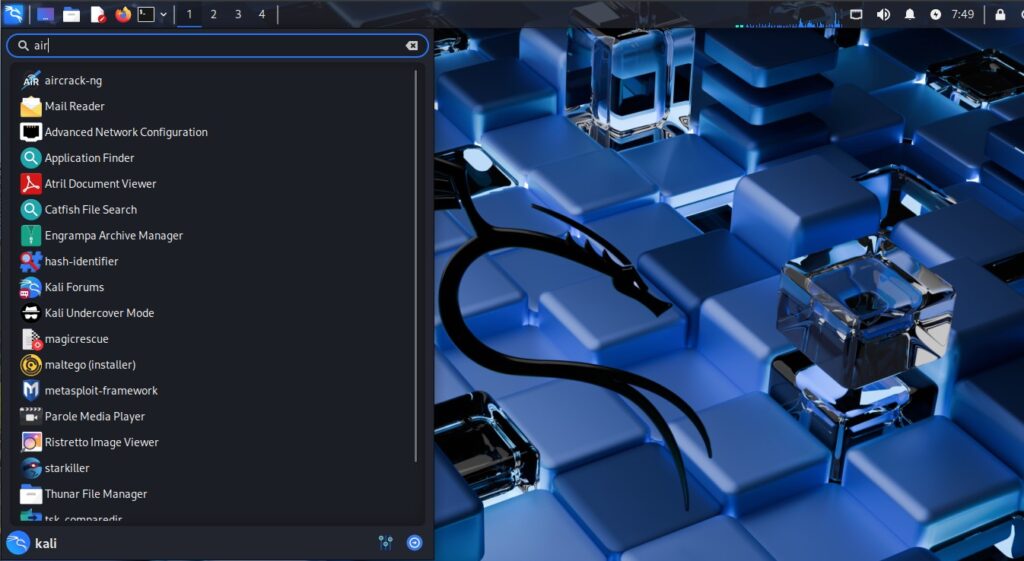

Vamos fazer a instalação do software aircrack ng no Linux, no kali linux já vem instalado.

Instalação no Linux (Ubuntu/Debian)

sudo apt-get update

sudo apt-get install aircrack-ngComo usar o aircrack ng software: passo a passo básico

Uso apenas autorizado, nunca utilize em redes de terceiros sem permissão.

1. Ativar modo monitor na interface Wi-Fi

sudo airmon-ng start wlan0Substitua wlan0 pelo nome exato da sua placa. O comando retorna geralmente wlan0mon.

2. Listar redes disponíveis com airodump-ng

sudo airodump-ng wlan0monEsta janela mostra todas as redes Wi-Fi próximas, canais, força do sinal, tipo de criptografia, BSSID.

3. Selecionar a rede e capturar o handshake

- Anote o canal (CH) e BSSID da rede alvo.

- Capture pacotes apenas daquela rede:

sudo airodump-ng -c [canal] --bssid [BSSID] -w captura wlan0monExemplo: sudo airodump-ng -c 11 –bssid 11:22:33:44:55:66 -w captura wlan0mon

4. Forçar handshake com aireplay-ng (opcional)

- Se não houver clientes conectando/desconectando, force a renovação deles:

sudo aireplay-ng --deauth 10 -a [BSSID] wlan0monIsto força os dispositivos a se reconectarem e assim gerar o “handshake”.

5. Crackear a senha capturada com aircrack-ng

- Após capturar o handshake (arquivo .cap gerado), rode:

aircrack-ng -w [dicionario.txt] -b [BSSID] captura-01.cap- O aircrack-ng vai tentar todas as senhas do dicionário até encontrar a correta.

6. (Opcional) Descriptografar o tráfego com airdecap-ng

Se você identificar a senha, pode descriptografar e analisar o conteúdo dos pacotes:

airdecap-ng -e [nome_rede] -p [senha] captura-01.capDicas de uso responsável e boas práticas

- Permissão obrigatória: Faça auditorias somente em redes que você tem autorização (empresas, laboratório pessoal).

- Prática ética: O aircrack ng software é para fins educativos, pesquisa, reforço da segurança e identificação de falhas.

- Atualize drivers: Nem toda placa Wi-Fi suporta modo monitor/injeção. Pesquise compatibilidade.

- Use ambientes próprios: Testes em laboratório, máquina virtual ou ambientes de simulação evitam qualquer violação.

Gerador de Comandos Aircrack-ng

Selecione uma ferramenta e preencha os parâmetros para gerar o comando.

FAQ – Perguntas Frequentes sobre o aircrack-ng software

1. O aircrack ng software é legal?

É legal para auditoria em redes próprias ou com permissão. Uso sem autorização é crime em muitos países.

2. Qual sistema operacional é melhor para usar o aircrack-ng?

Linux é a plataforma mais estável e compatível.

3. Qual placa Wi-Fi é compatível com modo monitor?

Chipsets Atheros, Ralink/Mediatek, Realtek costumam ter maior suporte. Consulte listas na web.

4. Existem outras suites similares?

Sim, existem suites como Fern WiFi Cracker, Wifite, Hashcat, mas o aircrack-ng é o mais tradicional e completo para Wi-Fi.

5. Funciona em redes WPA2 e WPA3?

O ataque por dicionário/fuerza bruta funciona em WPA e WPA2. WPA3 é mais resistente, mas está em processo de suporte experimental.

Conclusão

O aircrack ng software é uma potência quando o assunto é auditoria e segurança de redes wireless. Com ele, é possível monitorar, identificar vulnerabilidades, realizar testes de penetração e garantir que sua rede Wi-Fi esteja sempre protegida contra ameaças. Lembre-se: use sempre de forma ética e legal, aprendendo como proteger, não como explorar.