Você já ouviu falar em Kali Linux e ficou curioso sobre o tema? Quer saber Kali Linux para que serve e por que tanta gente fala sobre ele quando o assunto é segurança cibernética?

Descubra neste artigo tudo o que você precisa saber sobre essa famosa distribuição, suas utilidades práticas e cuidados que um iniciante precisa ter!

O que é o Kali Linux?

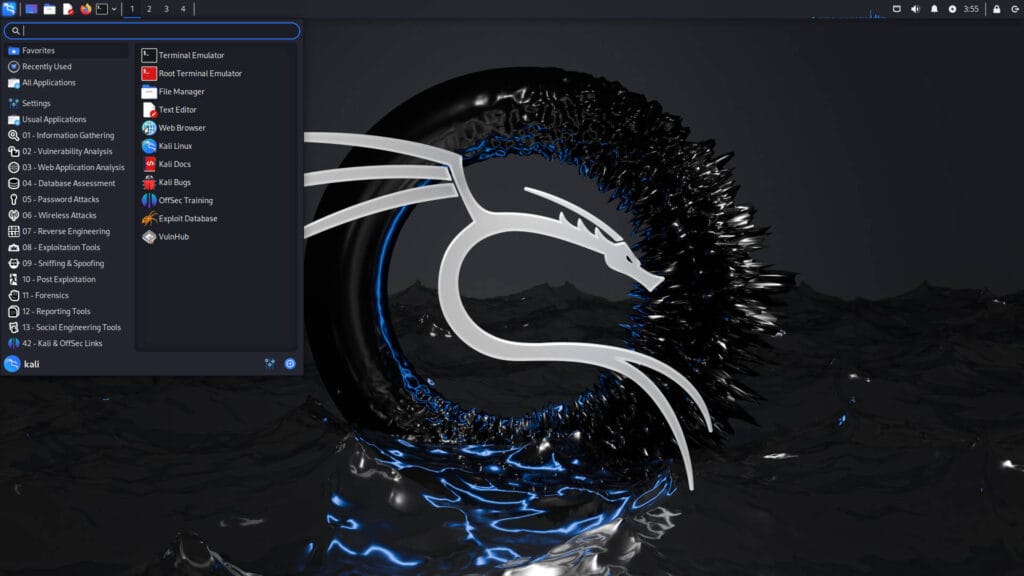

O Kali Linux é uma distribuição (sistema operacional) baseada no Debian, desenvolvida e mantida pela Offensive Security, projetada desde o início para testes de segurança, análise forense e auditorias especializadas. O foco principal do Kali é fornecer uma plataforma poderosa e pronta para uso em atividades relacionadas à cibersegurança, tanto para profissionais quanto para estudantes e entusiastas.

Kali Linux para que serve?

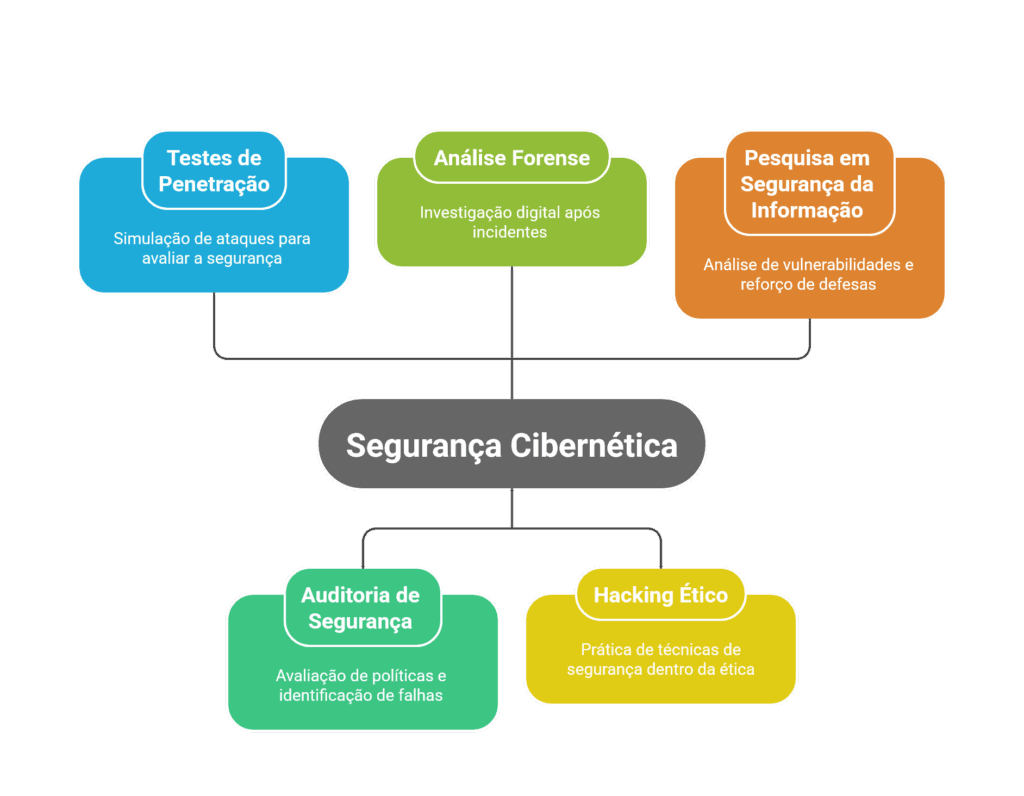

Kali Linux serve, principalmente, para:

- Testes de Penetração (PenTest): Verificar vulnerabilidades em redes, sistemas, aplicativos e servidores, simulando possíveis ataques para avaliar e fortalecer a segurança.

- Auditoria de Segurança: Identificar e relatar falhas, avaliar políticas de segurança e ajudar empresas a protegerem suas informações.

- Análise Forense: Realizar investigação digital após incidentes (como ataques ou vazamento de dados), encontrando e recuperando evidências.

- Hacking Ético: Praticar e aprender técnicas defensivas e ofensivas de segurança, sempre dentro da legalidade e da ética.

- Pesquisa em segurança da informação: Analisar malwares, protocolos, códigos e sistemas visando compreender vulnerabilidades e reforçar defesas.

Logo, Kali Linux para que serve? Ele serve como uma “caixa de ferramentas” completa para profissionais de segurança testarem, quebrarem e reconstruírem sistemas, redes e aplicações digitais de modo controlado e autorizado.

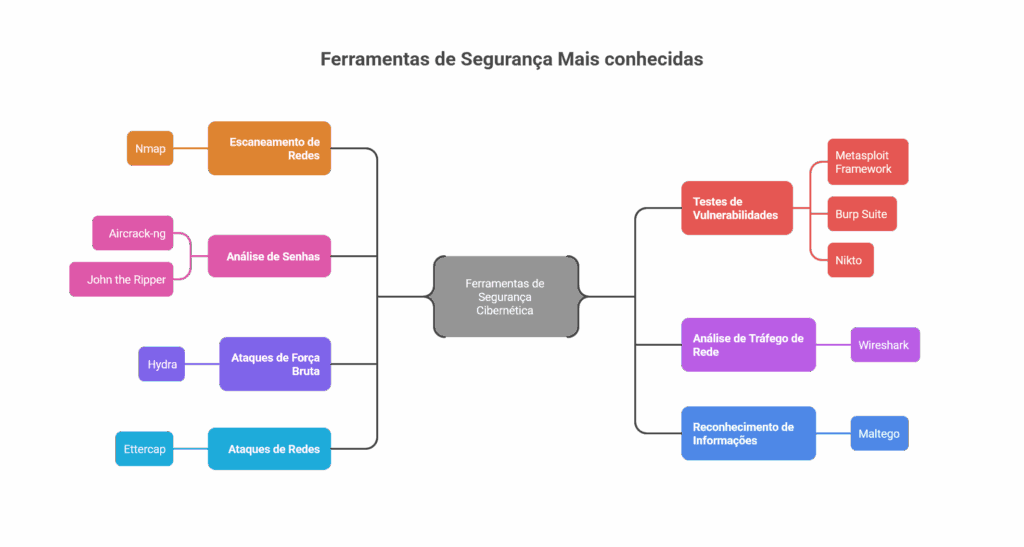

Principais ferramentas que vêm no Kali Linux

O grande diferencial do Kali é trazer centenas de ferramentas de segurança pré-instaladas, que abrangem praticamente todas as áreas relevantes no universo da cibersegurança, você poderia usar essas ferramentas em outra distro, porém iria ter que instalar “uma por uma”, é igual quando ao invés de você pegar toda a maleta de ferramentas você só pega um alicate e depois precisa voltar até a maleta novamente, e adivinha ? não pega a maleta pega só o martelo, e depois outra viagem para pegar o prego.

Ferramentas mais conhecidas e usadas:

- Nmap: Escaneamento e mapeamento de redes.

- Metasploit Framework: Plataforma para testes de exploração de vulnerabilidades.

- Aircrack-ng: Quebra e análise de senhas de redes Wi-Fi.

- John the Ripper: Quebra de senhas (password cracking).

- Burp Suite: Testes de segurança em aplicações web.

- Wireshark: Análise de pacotes de rede.

- Hydra: Realiza ataques de força bruta a serviços de autenticação.

- Maltego: Mapeamento e reconhecimento de informações públicas e relações (OSINT).

- Nikto: Scanner de vulnerabilidades em servidores web.

- Ettercap: Ataques de redes (MITM – man-in-the-middle).

Exemplos reais de uso das principais ferramentas do Kali Linux

Nmap: Escaneamento e mapeamento de redes

Exemplo real:

Você trabalha como analista de segurança em uma empresa e precisa garantir que nenhum servidor está expondo portas ou serviços desnecessários para a Internet.

A tarefa é mapear quais máquinas estão “visíveis” na rede e que serviços estão rodando.

Solução:

Você usa o Nmap para escanear o endereço IP da empresa ou de um site, identificando portas abertas e possíveis pontos de falha. Assim, pode fechar serviços não utilizados e alertar o time de TI antes que um invasor descubra.

Metasploit Framework: Testes de exploração de vulnerabilidades

Exemplo real:

Durante um teste de penetração contratado por uma empresa, você identifica que um servidor está com um software desatualizado e vulnerável. Antes de reportar ao cliente, precisa provar que é possível explorar essa falha.

Solução:

Você utiliza o Metasploit para buscar e aplicar um exploit correspondente, obtendo acesso controlado ao sistema vulnerável. Depois documenta o processo, mostra a invasão controlada e recomenda a correção.

Aircrack-ng: Quebra e análise de senhas de redes Wi-Fi

Exemplo real:

Uma empresa desconfia que seu Wi-Fi está mal configurado e pode ser facilmente comprometido, colocando em risco dados sensíveis. Seu trabalho, como auditor, é comprovar isso em um teste autorizado.

(Simulador de hackear redes WI-FI aqui)

Solução:

Você utiliza o Aircrack-ng para capturar e analisar pacotes da rede sem fio, tentado descobrir a senha da Wi-Fi através de ataques de força bruta ou análise de fraquezas nos protocolos.

John the Ripper: Quebra de senhas (password cracking)

Exemplo real:

Após auditar um servidor, você solicita ao cliente uma lista de senhas criptografadas de usuários (hashes) para testar a robustez das senhas.

Solução:

Com o John the Ripper, realiza o ataque de cracking em um ambiente isolado. Se obtiver sucesso em descobrir senhas fracas, pode orientar o cliente a implementar políticas de senhas mais seguras.

Burp Suite: Testes de segurança em aplicações web

Exemplo real:

A empresa onde você trabalha lança um novo site para clientes e pede uma auditoria de segurança antes de liberar para o público.

Solução:

Você usa o Burp Suite para interceptar, modificar e analisar o tráfego entre o navegador e o site. Assim, encontra vulnerabilidades como injeção de SQL, XSS, falhas de autenticação, e pode reportar (e ajudar a corrigir) antes que sejam exploradas.

Wireshark: Análise de pacotes de rede

Exemplo real:

Um setor da empresa está enfrentando problemas de lentidão e precisa saber se há ataques, vazamentos de dados, ou simplesmente algum erro de configuração de rede.

Solução:

Você utiliza o Wireshark para capturar o tráfego da rede e analisar os pacotes em tempo real, descobrindo desde congestionamentos até tentativas de invasão ou comunicação suspeita com IPs desconhecidos.

Hydra: Ataques de força bruta a serviços de autenticação

Exemplo real:

Durante uma auditoria de segurança, você precisa testar se os sistemas de login da empresa são resistentes aos chamados ataques de “força bruta”, em que um invasor tenta milhares de senhas rapidamente.

Solução:

Usando o Hydra, você testa logins contra servidores SSH, FTP, web, entre outros, verificando se há algum usuário com senha fraca. Caso encontre, recomenda a mudança imediata.

Maltego: Mapeamento de informações públicas (OSINT)

Exemplo real:

Antes de começar um Pentest externo, você precisa coletar o máximo de informações públicas (como domínios, e-mails, nomes de funcionário, relações públicas) sobre o alvo, sem fazer nenhum acesso proibido.

Solução:

Usando o Maltego, você automatiza buscas e constrói um mapa visual de conexões a partir de dados públicos, identificando possíveis pontos de entrada ou pessoas-alvo para engenharia social.

Nikto: Scanner de vulnerabilidades em servidores web

Exemplo real:

Sua empresa mantém diversos serviços web internos e públicos. Antes de uma auditoria, querem saber se algum servidor está com falhas óbvias ou softwares desatualizados.

Solução:

Você utiliza o Nikto para escanear rapidamente servidores web em busca de vulnerabilidades já conhecidas, certificados expirados e outras falhas comuns.

Ettercap: Ataques de redes (MITM – Man-in-the-middle)

Exemplo real:

Você foi contratado para realizar um Pentest em um escritório para provar se é possível interceptar dados sensíveis na rede local.

Solução:

Com autorização, você utiliza o Ettercap para realizar um ataque “man-in-the-middle”, interceptando dados entre os computadores e o servidor, mostrando como informações podem ser roubadas caso o tráfego interno não seja protegido, e assim propor soluções como criptografia e boas práticas.

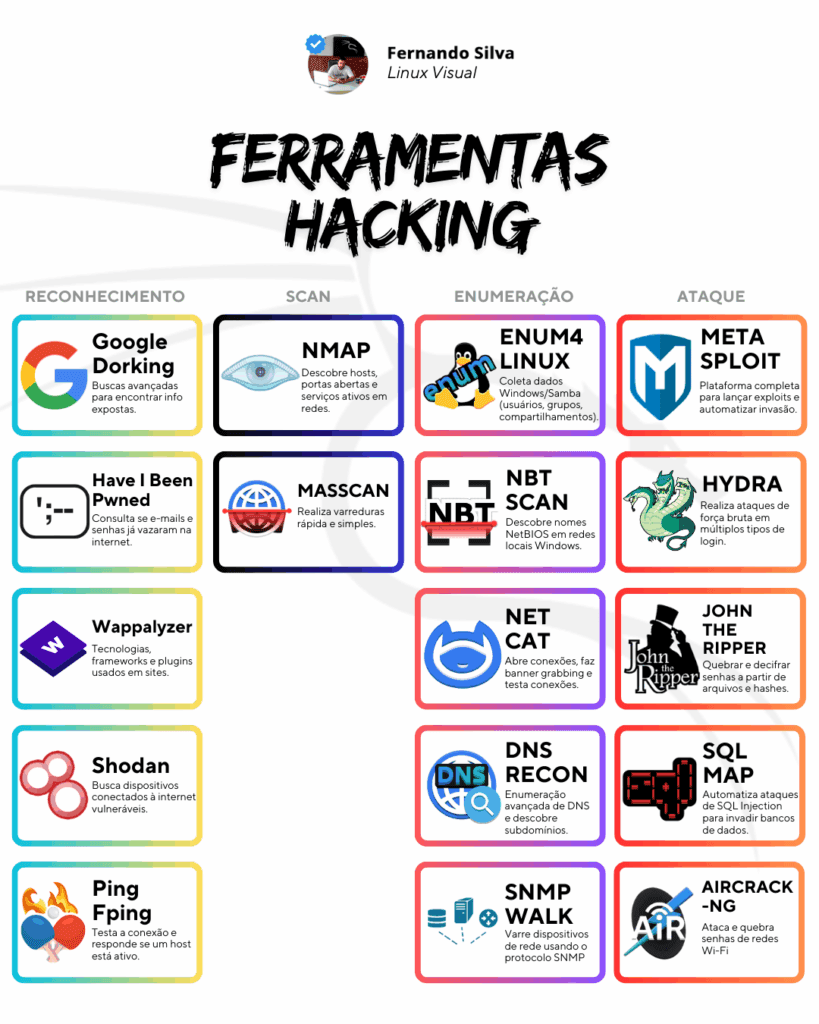

Veja esse post que fiz no instagram @linux.gnu sobre ferramentas hacking:

Esses exemplos mostram que cada ferramenta do Kali Linux tem um uso legítimo e testado em campo, sempre para prevenir, simular ou remediar situações de risco nas empresas, e nunca para causar prejuízo.

A proposta do Kali Linux é permitir que, ao instalar o sistema, o usuário já tenha acesso ao que há de melhor e mais atualizado em termos de ferramentas de segurança do mundo open source.

Quem usa o Kali Linux?

- Profissionais de segurança da informação

- Analistas de TI

- Auditores e pentesters

- Forenses digitais

- Professores e estudantes de segurança cibernética

- Hobbystas e entusiastas que desejam aprender mais sobre defesa e ataque digitais

| Cargo | Júnior | Pleno | Sênior/Especialista | Fonte de Validação |

| Analista de Segurança da Informação | 4.000 – 7.000 | 8.000 – 15.000 | 16.000 – 25.000 | Robert Half / Glassdoor / PageGroup |

| Pentester | 6.000 – 9.000 | 12.000 – 20.000 | 22.000 – 35.000 | Glassdoor / HackerOne Reports |

| Auditor de TI | 5.000 – 8.000 | 10.000 – 16.000 | 18.000 – 28.000 | Robert Half / PageGroup |

| Forense Digital | 5.500 – 8.500 | 11.000 – 18.000 | 20.000 – 32.000 | Robert Half |

| Analista SOC | 3.500 – 6.000 | 7.000 – 12.000 | 14.000 – 22.000 | Catho / Glassdoor |

| Especialista em Resposta a Incidentes | 6.500 – 10.000 | 13.000 – 22.000 | 25.000 – 40.000 | PageGroup / Robert Half |

| Red Team Specialist | 8.000 – 12.000 | 15.000 – 25.000 | 28.000 – 45.000 | Glassdoor / vagas.com.br |

| Professor/Instrutor Cybersecurity | 4.000 – 8.000 | 8.000 – 15.000 | 16.000 – 30.000 | Catho / Cursos de extensão (SENAI, FIAP, etc) |

| Consultor de Segurança | 7.000 – 11.000 | 14.000 – 24.000 | 26.000 – 42.000 | Robert Half / Glassdoor |

| Bug Hunter/Freelancer | 2.000 – 8.000* | 8.000 – 20.000* | 20.000 – 50.000+* | HackerOne / BugCrowd / Synack |

É importante lembrar que o Kali não é recomendado como sistema principal para uso doméstico ou tarefas do dia a dia (como acessar banco, redes sociais, etc.), pois seu foco é técnico e os programas vêm pré-carregados com permissões e configurações especializadas.

Requisitos mínimos para rodar Kali Linux

- Processador: i386, amd64 ou ARM (32/64 bits)

- Memória RAM: 2 GB (4 GB ou mais recomendados)

- Espaço em disco: 20 GB (preferencialmente SSD)

- Placa de rede: Recomendado possuir suporte a redes cabeadas e Wi-Fi

Kali roda tanto em máquinas físicas quanto em máquinas virtuais (VMware, VirtualBox, etc.), além de ter ISO específicas para ARM, Raspberry Pi e até para execução em modo “live” pelo pendrive.

Cuidados e ética no uso do Kali Linux

Como a grande maioria das ferramentas do Kali Linux pode ser usada para fins lícitos (testes de segurança autorizados) ou ilícitos (ataques maliciosos), é fundamental entender que:

- Use sempre de acordo com a legislação do seu país.

- Jamais realize testes em sistemas que não tenha autorização explícita.

- Prefira ambientes de laboratório, máquinas próprias ou empresas onde haja contrato e consentimento.

- Use o conhecimento para defesa, melhoria e conscientização, nunca para prejudicar terceiros.

Conclusão

Agora você já sabe, em detalhes, Kali Linux para que serve: ele é o ambiente perfeito para profissionais e estudantes que querem aprender, praticar, auditar e fortalecer a segurança de sistemas digitais. Com centenas de ferramentas avançadas à mão, é possível evoluir rapidamente e mergulhar profundamente no universo da cibersegurança.

Mas lembre-se sempre do princípio fundamental: conhecimento é poder, e também responsabilidade. Use o Kali com ética, propósito e consciência!