Ferramenta Visual: Simulador

Entenda visualmente como ocorre a captura de um handshake Wi-Fi.

O termo Ataque Wi-Fi (Handshake Capture) refere-se a uma técnica muito utilizada por hackers e pesquisadores de segurança para comprometer redes sem fio protegidas por senha, especialmente as que utilizam o padrão WPA/WPA2. O método foca na captura do processo inicial de autenticação, chamado de handshake, entre o roteador e o dispositivo que está tentando conectar ao Wi-Fi.

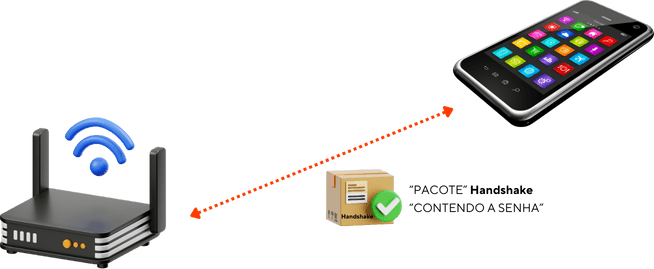

Esse handshake, ou “aperto de mão digital”, é um pacote especial de dados trocado quando um dispositivo tenta autenticar usando a senha da rede. Ele contém informações criptografadas e, se coletado, pode ser usado para tentar descobrir a senha Wi-Fi por força bruta ou por dicionário, offline sem a necessidade de permanecer próximo à rede.

Como funciona o Handshake Capture?

Vou explicar em passos claros e com uma analogia simples:

Observação:

O atacante usa programas especiais, como Aircrack-ng, hashcat, ou outros, para escanear redes Wi-Fi ao redor procurando por um alvo (rede protegida WPA ou WPA2, por exemplo).

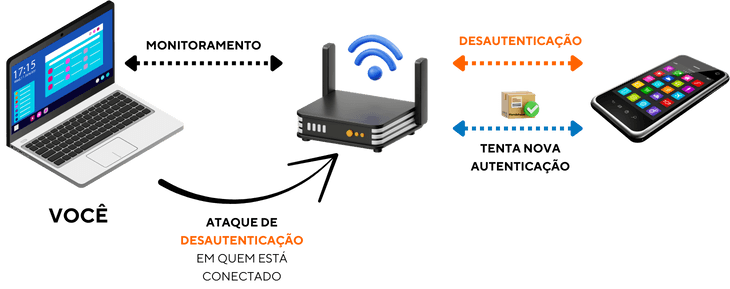

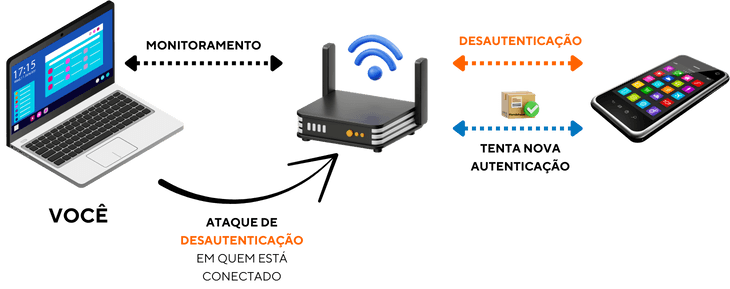

Deautenticação forçada

Para capturar o handshake, normalmente é preciso esperar que um dispositivo se conecte ou, para acelerar o processo, forçar alguém já conectado a se reconectar. Para isso, o atacante envia pacotes chamados “deauth” ao roteador, desconectando momentaneamente os dispositivos ativos.

Captura do handshake

Assim que o dispositivo tenta se reconectar, roteador e usuário trocam o handshake WPA. O atacante, ouvindo o tráfego com seu adaptador Wi-Fi no modo monitor, grava esse handshake.

Ataque à senha (offline)

Com o arquivo do handshake em mãos, o atacante pode usar ferramentas de força bruta e dicionário para tentar combinar diversas senhas e descobrir qual é a correta — tudo isso sem precisar estar mais perto da rede Wi-Fi.

Por que esse ataque é perigoso?

- Discrição: O invasor precisa só de poucos segundos de proximidade à rede para capturar o handshake.

- Offline: Depois da captura, o ataque à senha pode ser feito em qualquer lugar e sem novas tentativas visíveis na rede.

- Automatização: Ferramentas modernas tornam o processo simples, até mesmo para quem não é especialista.

Como se proteger do Ataque Handshake Capture?

1. Use senhas Wi-Fi verdadeiramente fortes

Evite palavras de dicionário, nomes de pessoas ou sequências fáceis. O ideal são senhas longas (14+ caracteres), mezclando maiúsculas, minúsculas, números e símbolos.

2. Ative WPA2 ou WPA3

Jamais use WEP ou WPA (sem ser WPA2), pois são facilmente quebrados.

3. Troque o SSID padrão e desative WPS

WPS é um convite para o ataque. Trocar o nome da rede dificulta ataques pré-montados de dicionários conhecidos.

4. Mantenha o roteador atualizado

Fabricantes soltam atualizações que corrigem falhas de segurança frequentemente exploradas nesses ataques.

5. Fique atento a desconexões inesperadas

Se todos os dispositivos caíram do Wi-Fi simultaneamente, pode ser alguém tentando forçar um handshake. Faça a troca de senha e olhe os logs do roteador.

6. Monitore dispositivos conectados

Verifique periodicamente se há dispositivos estranhos ou não autorizados na lista do roteador.

Curiosidades e contexto real

- Técnicas de Handshake Capture começaram a ser amplamente usadas após a popularização do protocolo WPA, quando ataques ao antigo WEP ficaram conhecidos e ineficazes.

- Ferramentas de auditoria Wi-Fi, como o Kali Linux, trazem tudo pronto para realizar esses testes (sempre use apenas em redes que você tem permissão!).

- Empresas sérias de segurança treinam suas equipes em simulações desse ataque, para testar e garantir ambientes protegidos.

Conclusão

O Ataque Wi-Fi (Handshake Capture) é uma técnica poderosa, mas facilmente prevenível com boas práticas: senhas robustas, atualização de firmware e atenção à segurança física e lógica da sua rede. Entender como funcionam esses ataques é o primeiro passo para proteger você, sua família ou sua empresa de invasões e dores de cabeça futuras.

Teste de Senha